今週のサイバー関連のビッグニュースは、かなり大きな見出しを飾っています。400万台以上のPCがTDL-4と呼ばれる悪意のあるプログラムに感染したというのです。このボットネットは、非常に巧妙で、巧妙に侵入を回避し、検知と駆除が非常に困難なため、「事実上破壊不可能」です。この発言は、サイバーセキュリティ企業であり、アンチウイルスソフトウェアメーカーでもあるカスペルスキー研究所のセキュリティ研究者、セルゲイ・ゴロバノフ氏とイゴール・ソウメンコフ氏によるものです。ボットネットがあまりにも巧妙で、検知も駆除も不可能だというのは、恐ろしい話です。しかし、本当にそうなのでしょうか?

ゴロバノフ氏とソウメンコフ氏がその道の専門家であることは疑いようがなく、新たなTDL-4の脅威に関する彼らの分析は徹底的です。しかし、悪意のあるプログラムは本当に破壊不可能なのでしょうか?

TDL-4とは何ですか?

TDL-4はTDLマルウェアの第4世代です(KaperskyはこのファミリーをTDSSとも呼んでいます)。ゴロバノフ氏とソウメンコフ氏はこれを「今日最も洗練された脅威」と呼んでいます。この点では、私たちも彼らの意見に同意できるでしょう。TDL-4は、ハードドライブの奥深くに潜伏するために、巧妙かつ恐ろしいトリックをいくつも備えており、ほとんどのウイルススキャンソフトウェアやよりプロアクティブな検出方法を回避します。暗号化されたコードで通信し、強力なルートキットコンポーネントを含んでいます。ルートキットとは、ユーザー、ネットワーク管理者、そして自動化されたセキュリティ対策から自身を隠蔽しながら、オペレーターがコンピューターにアクセスできるようにするプログラムのことです。

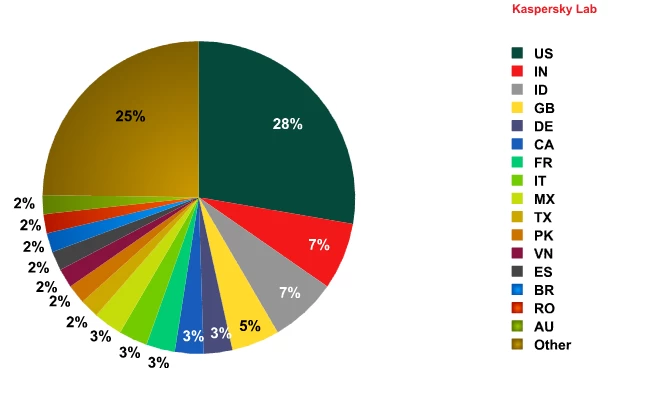

TDL-4自体はボットネットではありませんが、ボットネットの構築を容易にするため、悪質なマルウェアです。ボットネットとは、感染したコンピュータのネットワークであり、分散型サービス拒否攻撃(The Pirate Bay、Twitter、Facebook、MasterCard.comなど、多くの主要サーバーのダウンに利用されています)、アドウェアやスパイウェアのインストール、スパム送信などのタスクを実行するために連携して使用されます。現在、450万台のコンピュータがボットネットに感染しており、その数は増加を続けています。感染ファイルは、アダルトサイト、海賊版メディアハブ、動画・メディアストレージサイトに潜伏していることが多いです。

なぜ「壊れない」のか?

ゴロバノフ氏とソウメンコフ氏は、この状況を次のように巧みに要約している。「マルウェア作成者はプログラムの機能を拡張し、ボットとボットネットのコマンド&コントロールサーバー間の通信プロトコルを暗号化するアルゴリズムを変更し、ボットネットのコントロールセンターがシャットダウンした場合でも感染したコンピューターにアクセスできるようにしようとした。TDLの所有者は、本質的に、攻撃、競合他社、そしてウイルス対策企業から保護された『破壊不可能な』ボットネットを構築しようとしているのだ。」

まず第一に、場所、場所、そして場所です。TDL-4は侵入するとマスターブートレコード(MBR)に常駐するため、コンピュータが実際に起動する前に実行できます。また、MBRは標準的なウイルス対策ソフトでスキャンされることがほとんどないため、TDLはさらに目立たない存在となっています。

TDL-4はさらに巧妙な機能も備えています。独自のウイルス対策プログラムを実行するのです。このソフトウェアには、最も一般的な悪意あるプログラム約20種を削除するコードが含まれており、ユーザーの注意を引いたり、管理者の注意を引いたりする可能性のある、日常的なマルウェアを感染マシンから完全に排除します。そして、削除されたプログラムの代わりに、任意の悪意あるソフトウェアをダウンロードできます。このバージョンのTDL-4には、「広告システムや検索エンジンを不正に操作する」モジュールや、感染マシン上にプロキシサーバーを構築するモジュールなど、他の悪意あるサイバー活動を促進または隠蔽するモジュールも追加されています。

しかし、TDL-4の破壊不能性にとって決定的なのは、ボット間の通信方法です。これにはいくつかの要因が関係しています。まず、そしておそらく最も重要なのは、ボットとボットネットコマンド間の通信プロトコルを暗号化する巧妙なアルゴリズムです。これにより、コマンドサーバーと感染マシン間のトラフィックを監視することは事実上無意味になります。

しかし、たとえ暗号化されていたとしても、それらのコマンドをソースまで追跡して犯人を捕まえることはできないのでしょうか? TDL-4 にはここでも巧妙な仕掛けがあり、今度は Kad と呼ばれるパブリックなピアツーピアファイル共有ネットワークの形で存在します。TDL-4 の作成者は、この P2P ネットワークを介してボットマシンに複数のコマンドを発行できます。これが重要な点です。なぜなら、TDL-4 のコマンドサーバーがシャットダウンされたとしても、プログラムの作成者は感染したすべてのマシンにアクセスできるからです。つまり、コマンドサーバーは実際には全く必要ないのです。TDL-4 をソースで破壊することはほぼ不可能です。ソースはボットネットネットワーク全体に分散されているからです。単一のソースは存在しません。

しかし、それは本当に「壊れない」のでしょうか?

ロジャー・グライムズ氏は本日、 Infoworldに寄稿し、正当な指摘をしています。「マルウェア戦争に24年間従事してきたベテランとして、アンチマルウェア業界とOSベンダーが未だに未対応の脅威は現れていないと断言できます。何かを根絶するには数ヶ月、あるいは数年かかるかもしれませんが、最終的には善意の人々が正しい対応をしてくれるのです。」

グライムズのアプローチは冷静だ。かつてコンフィッカーはインターネット全体を破壊しようとしていたが、今では私たちはウェブ上で気楽な笑いを毎日楽しんでいる。TDL-4はおそらく今後何年もセキュリティ専門家を困惑させ、苛立たせ続けるだろう。しかし、これもいずれ過ぎ去るだろう。

しかし、ゴロバノフ氏とソウメンコフ氏がTDL-4を「不滅」と呼ぶのが必ずしも間違っているわけではない。おそらく、その名称で最も注目すべきは「4」という数字だ。これは、何世代にもわたる悪意ある一族の中の、たった一つの悪い種に過ぎない。

「TDSSは今後も進化を続けると信じるに足る理由がある」と彼らは述べている。「TDL-4のコードが活発に開発されていること――64ビットシステム用のルートキット、OS起動前に実行されるマルウェア、Stuxnetのエクスプロイトの利用、P2P技術、独自の『アンチウイルス』など――から判断すると、TDSSは技術的に最も洗練され、分析が最も複雑なマルウェアの1つに数えられることは間違いない。」

つまり、TDL-5 までです。